Hostwinds 튜토리얼

에 대한 검색 결과:

목차

서버에서 바인드를 사용하여 DNS를 설정하는 방법

태그 : Nameservers, DNS, Bind

이 가이드에서는 Apache 및 bind를 사용하여 내부 DNS를 설정하는 방법을 배웁니다. 이렇게하면 제어판을 사용하지 않고도 개인 네임 서버를 구성하고 도메인을 서버에 연결할 수 있습니다. SSH 또는 VNC와 같은 다른 방법을 통해 서버에 연결해야합니다. SSH를 통해 서버에 연결하는 방법에 대한 자세한 내용은 SSH를 통해 서버에 연결.

bind를 실행하고이 가이드를 계속하려면 램프 Hostwinds 서버에 설치된 스택.

DNS 구성

1 단계. BIND9 패키지를 설치해야합니다. 실행 하여이 작업을 수행 할 수 있습니다.

apt-get install -y bind9 bind9utils bind9-doc dnsutils

2 단계. 이 파일이 설치되면 이름을 수정해야합니다. conf.Options 파일, nano 또는 좋아하는 텍스트 편집기를 실행 하여이 작업을 수행 할 수 있습니다.

nano /etc/bind/named.conf.options

IP 주소를 "전달자"로 추가해야합니다. 두 개의 IPv4 주소가있는 경우 사용하거나 기본 IPv4와 IPv6을 사용할 수 있습니다.Listen-On {localhost;을 추가해야합니다.104.xxx.xxx.xx;};주 IP를 사용합니다.아래의 예를 볼 수 있습니다.

options {

directory "/var/cache/bind";

// If there is a firewall between you and nameservers you want

// to talk to, you may need to fix the firewall to allow multiple

// ports to talk. See http://www.kb.cert.org/vuls/id/800113

// If your ISP provided one or more IP addresses for stable

// nameservers, you probably want to use them as forwarders.

// Uncomment the following block and insert the addresses replacing

// the all-0's placeholder.

listen-on { localhost; 104.XXX.XXX.XX; };

forwarders {

104.XXX.XXX.XX;

2607:XXXX:XXXX:XXX::X;

};

//========================================================================

// If BIND logs error messages about the root key being expired,

// you will need to update your keys. See https://www.isc.org/bind-keys

//========================================================================

dnssec-validation auto;

auth-nxdomain no; # conform to RFC1035

listen-on-v6 { any; };

};

3 단계. 텍스트 편집기를 사용하여 named.conf.default-zones에 DNS 영역을 추가해야합니다.

nano /etc/bind/named.conf.default-zones

두 개의 영역을 추가해야합니다. 첫 번째는 example.com 도메인을위한 것입니다. 두 번째는 104.xxx.xx.in-addr.arpa를 역방향 DNS에 대 한 것입니다.

zone "example.com" {

type master;

file "/etc/bind/db.example.com";

allow-update { none; };

};

zone "104.XXX.XXX.in-addr.arpa" {

type master;

file "/etc/bind/db.104";

allow-update { none; };

};

4 단계. 방금 호출 한 실제 영역 파일을 만들어야합니다. 그래서이 db.example.com 파일을 편집하려면 nano를 사용하십시오.

nano /etc/bind/db.example.com

이 파일은 다음과 같이 표시되어야합니다. example.com은 원하는 도메인으로, IP 주소는 서버에서 제공 한 도메인으로 바꿉니다.

$TTL 604800

@ IN SOA ns.example.com. root.example.com. (

2; Serial

604800; Refresh

86400; Retry

2419200; Expire

604800 ); Negative Cache TTL

;

@ IN NS ns1.example.com.

ns1 IN A 104.XXX.XXX.XX

@ IN NS ns2.example.com.

ns2 IN AAAA 2607:XXXX:XXXX:XXX::X

@ IN A 104.XXX.XXX.XX

www IN CNAME example.com

위의 DB.Example.com을 만든 것과 같은 방식으로 역 DNS에 대한 영역 파일을 만들어야합니다. 그러나이 파일은 다음과 같이 보입니다

$TTL 604800

@ IN SOA ns1.example.com. root.example.com. (

2; Serial

604800; Refresh

86400; Retry

2419200; Expire

604800 ); Negative Cache TTL

;

@ IN NS ns1.example.com.

5 IN PTR ns1.example.com.

@ IN NS ns2.example.com.

10 IN PTR ns2.example.com.

이러한 파일을 업데이트 할 때마다 일련 번호를 늘려야합니다. example.com을 실제 도메인 이름으로 바꾸는 것이 가장 좋습니다.

5 단계. 다음 명령을 실행하여 구성 및 영역을 확인할 수 있습니다.

named-check conf

named-checkzone example.com db.example.com

named-checkzone 104.XXX.XXX.in-addr.ARPA /etc/bind/db.104

구성이 좋으면 이름을 확인하십시오. conf는 아무 것도 반환하지 않습니다.

영역이 양호한 경우 명명 된 체크 영역은 다음과 유사한 출력을 반환합니다.

zone example.com/IN :로드 된 직렬 10

확인

6 단계. 모든 구성 및 영역이 체크 아웃되면 BIND9를 다시 시작하고 활성화해야합니다.

systemctl restart bind9

systemctl enable bind9

7 단계. 마지막으로 서버에 이름을 확인하도록 알려야합니다. 죄송합니다. / etc / default / bind9 파일을 편집하여 이름을 확인 하여이 작업을 수행 할 수 있습니다. 혼돈

nano /etc/default/bind9

파일은 다음과 유사해야합니다.

OPTIONS="-u bind -c /etc/bind/named.conf"

8 단계. 추가 오류에 대한 bind9 상태 확인

systemctl status bind9.service

다음과 같은 경우 :

bind8.service - Berkeley Internet Name Domain (DNS)

Loaded: loaded (/usr/lib/systemd/system/bind9.service; enabled; vendor preset: disabled)

Active: active (running) since Thu 2018-11-15 21:57:23 UTC; 18h ago

Main PID: 23785 (named)

CGroup: /systemd/bind9.service

└─23785 /etc/default/bind9 -u bind -c /etc/bind/named.conf

Nov 15 21:57:23 xxxxxxxxxxxx.hostwindsdns.com bind[23785]: command channel listening o...3

Nov 15 21:57:23 xxxxxxxxxxxx.hostwindsdns.com systemd[1]: Started Berkeley Internet Nam....

Nov 15 21:57:23 xxxxxxxxxxxx.hostwindsdns.com bind[23785]: command channel listening o...3

Nov 15 21:57:23 xxxxxxxxxxxx.hostwindsdns.com bind[23785]: managed-keys-zone: loaded s...1

Nov 15 21:57:23 xxxxxxxxxxxx.hostwindsdns.com bind[23785]: zone example.com/IN: lo...0

Nov 15 21:57:23 xxxxxxxxxxxx.hostwindsdns.com bind[23785]: zone 104.xxx.xxx.in-addr.ar...0

Nov 15 21:57:23 xxxxxxxxxxxx.hostwindsdns.com bind[23785]: all zones loaded

Nov 15 21:57:23 xxxxxxxxxxxx.hostwindsdns.com bind[23785]: running

Nov 15 21:57:23 xxxxxxxxxxxx.hostwindsdns.com bind[23785]: zone example.com/IN: se...)

Nov 15 21:57:23 xxxxxxxxxxxx.hostwindsdns.com bind[23785]: zone 104.xxx.xxx.in-addr.ar...)

Glue 레코드 설정

네임 서버를 만들려면 Domain Registrar로 가서 네임 서버에서 '접착제 레코드'를 설정해야합니다.이것은 네임 서버 레코드를 네임 서버의 IP에 연결하는 곳입니다.다음은이 안내서의 예제를 따라이를 수행 하여이 작업을 수행하는 데 도움이되는 호스트 윈드에서 등록 된 도메인의 예입니다.

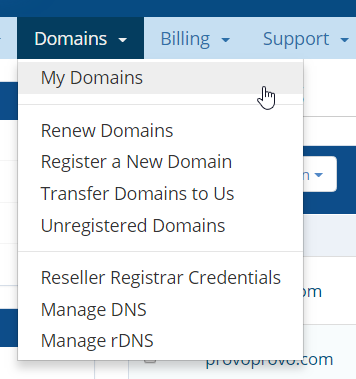

1 단계. 클라이언트 영역에서 다음을 선택하십시오 도메인 드롭 다운 및 선택 내 도메인 드롭 다운에서

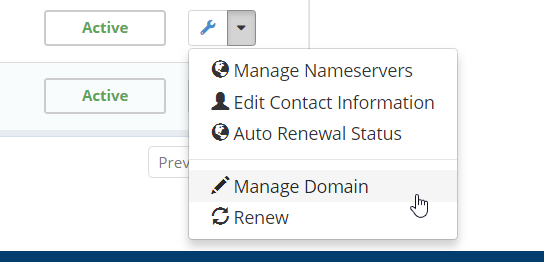

2 단계. 렌치 아이콘 옆에있는 드롭 다운을 선택하고 선택을 선택하십시오. 도메인 관리.

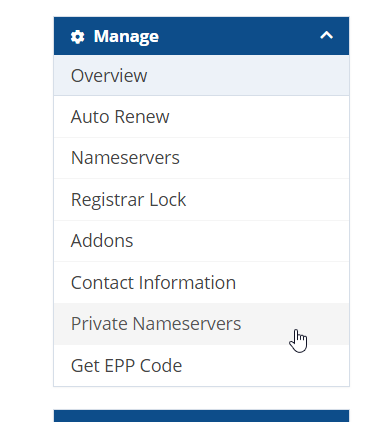

3 단계. 왼쪽에 꾸리다 상자, 선택 _개인 네임 서버_'

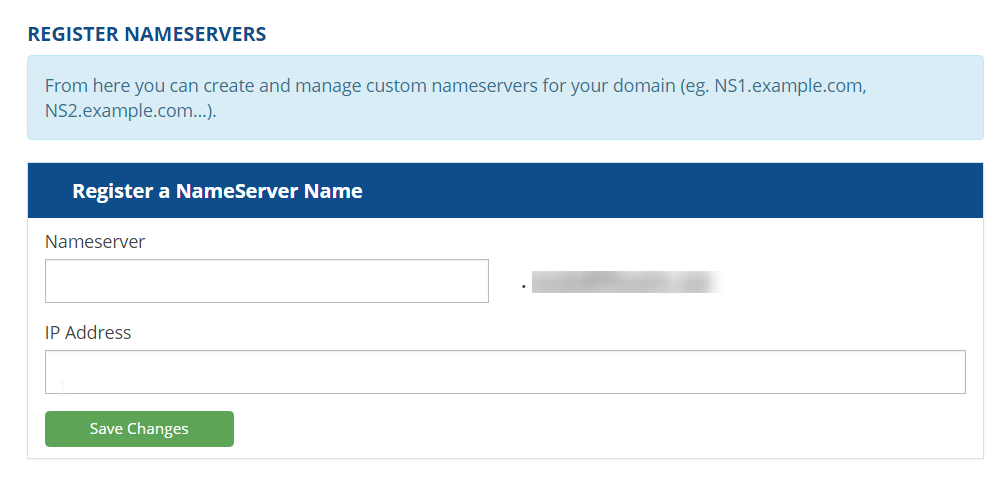

4 단계. 다음은 ns1.example.com 및 ns2.example.com 및 관련 IP를 입력하는 곳입니다.

도메인 테스트

위의 모든 단계가 완료되면 준비가되어 있어야합니다! 도메인을 테스트하려면 ssh를 사용하여 whatsmydns.com 또는 dig 명령과 같은 웹 사이트를 사용할 수 있습니다.

dig example.com ns

The output of this command should look like this:

; <<>> DiG 9.9.4-RedHat-9.9.4-61.el7_5.1 <<>> example.com ns

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 45516

;; flags: qr rd ra; QUERY: 1, ANSWER: 2, AUTHORITY: 0, ADDITIONAL: 1

;; OPT PSEUDOSECTION:

; EDNS: version: 0, flags:; udp: 4096

;; QUESTION SECTION:

;example.com. IN NS

;; ANSWER SECTION:

example.com. 86400 IN NS ns1.example.com.

example.com. 86400 IN NS ns2.examplecom.

;; Query time: 2 msec

;; SERVER: 104.xxx.xxx.xx#53(104.xxx.xxx.xx)

;; MSG SIZE rcvd: 80

다른 도메인 추가

다른 도메인을 추가하려면 다른 영역 파일을 추가해야합니다.

다음은 추가 db.domain.com 영역 파일에 대한 영역 파일의 예입니다.

$TTL 604800

@ IN SOA ns.example.com. root.example.com. (

2; Serial

604800; Refresh

86400; Retry

2419200; Expire

604800 ); Negative Cache TTL

;

@ IN NS ns1.example.com.

ns1 IN A 104.XXX.XXX.XX

@ IN NS ns2.example.com.

ns2 IN AAAA 2607:XXXX:XXXX:XXX::X

@ IN A 104.XXX.XXX.XX

www IN CNAME domain.com

작성자 Hostwinds Team / 십일월 17, 2018